RFID (Radio Frequency IDentification)

Transpondeur

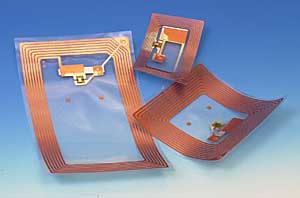

Quelques exemples de transpondeurs...

Voici trois sortes de transpondeurs :

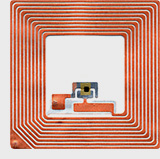

- La première catégorie de transpondeurs est la plus classique. Il s'agit de tags simples, dont l'antenne de cuivre est disposée en "carré" et plate. La partie interne représente la puce, qui constitue le coeur du transpondeur. (Dans cet exemple, les tags sont contenus dans des films plastiques transparents mais cela n'est évidemment pas toujours le cas).

- Le second type de transpondeurs s'apparente à un croisement entre les tags et les codes à barres. Ce sont en fait des étiquettes (souvent autocollantes) contenant un tag RFID et un code sur l'une de ces faces. Ces hybrides sont capables de coupler les deux technologies.

- La dernière sorte de transpondeurs présentée est une gamme un peu plus coûteuse et destinée à des usages bien spécifiques. Les tags sont ici composés d'une antenne en bobine de cuivre cylindrique et sont enfermés dans des capsules de verre. Cette catégorie de tags est destinée à l'implantation animale.

Vue détaillée d'un transpondeur

Types de transpondeurs

Il existe différents types de transpondeurs :

- passifs : ce sont les transpondeurs les plus courants. Ils ne possèdent aucune source d'alimentation interne et doivent donc être alimentés par une source extérieure. C'est donc le lecteur qui alimente les tags présents dans son champ par un procédé que l'on nomme "téléalimentation" et que je détaillerai ci-après. Les tags passifs sont utilisés lorsqu'il n'est pas nécessaire qu'ils soient alimentés en permanence. Par exemple, si les transpondeurs ne nécessitent que d'être identifiés, l'alimentation n'a lieu d'être qu'au moment de la lecture du tag,

- actifs : à l'opposé des transpondeurs passifs, ceux-ci sont auto-alimentés par une pile interne. La pile fournie du courant aux circuits RF et à la partie logique du transpondeur. Dans cette configuration, les lecteurs n'ont pas besoin d'intégrer la partie de téléalimentation et donc de transférer de l'énergie. Une pile peut permettre à un tag d'être alimenté pendant une dixaine d'années au maximum,

- semi-actifs : ces transpondeurs sont les hybrides des deux premiers types. Ils intègrent une pile interne qui n'alimente que la partie logique. Les circuits RF sont alimentés par téléalimentation au moment de l'identification par le lecteur. Cela est principalement utile lorsque le tag nécessite d'effectuer un calcul permanent, indépendant de la lecture/écriture de données par le lecteur. Par exemple, certains vaccins sont équipés de tags effectuant des relevés de températures réguliers pour vérifier les conditions de maintien du produit. La partie logique, en charge du fonctionnement de ces relevés, est alimentée par la pile interne du tag semi-passif.

Principe de la téléalimentation

Pour comprendre comment fonctionne la téléalimentation, il faut faire appel à des souvenirs de physique. En effet, tout repose, dans le principe de téléalimentation, sur le phénomène d'induction électromagnétique. Voici donc un petit rappel...

Il a été découvert que lorsqu'on appliquait un courant électrique à une bobine de cuivre, alors un champ magnétique était induit. Par réciproque, lorsqu'une bobine de cuivre est parcourue par un champ magnétique, alors un courant électrique est induit à ses bornes. C'est ce que l'on appelle l'induction électromagnétique. Tout le mécanisme de communication en RFID repose sur ce principe. Comment cela est-il possible ?

La première ellipse (gauche) du schéma ci-dessus représente la bobine de cuivre du circuit inducteur. Comme le montre le croquis, un courant électrique est, en effet, généré dans un circuit et parcourt la bobine : un champ magnétique est donc induit. Les lignes de champ magnétique sont représentées et fléchées sur le schéma (le sens du champ magnétique est lié au sens de propagation du courant dans la bobine - ici, les lignes de champs sont propagées vers la droite, parallèlement à l'axe de la bobine).

La seconde ellipse (droite) représente la bobine de cuivre du circuit induit. Cette bobine se trouve dans l'axe des lignes de champ magnétique et est donc parcourue par ce champ : un courant est donc induit à ses bornes et alimente son circuit. Il est à noter que la bobine du circuit induit est parcourue par le champ magnétique dans le même sens que la bobine du circuit inducteur. Les courants parcourant les deux circuits sont donc propagés dans le même sens également.

Quelle conclusion tirer ? Comme vous aurez pu le remarquer, dans les parties précédentes, les antennes utilisées pour les transpondeurs et les stations de base sont des bobines de cuivre. Les circuits de la station de base, dont l'antenne, sont alimentés par son environnement (hôte). De ce fait, un champ magnétique est induit et propagé par l'antenne du lecteur. Lorsqu'un transpondeur entre dans le champ magnétique d'un lecteur, son antenne de cuivre est parcourue par ce champ. Ses circuits sont alors alimentés par le courant électrique induit. Les deux appareils sont donc en mesure de communiquer.

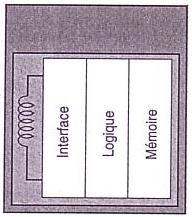

Constitution d'un transpondeur

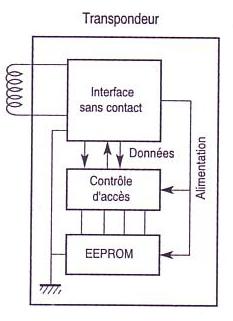

Pour représenter simplement l'architecture interne d'un transpondeur, il est intéressant de se référer au croquis suivant :

Ce schéma présente globalement les modules fonctionnels qui composent un transpondeur. Comme on peut le constater, un tag est tout d'abord équipé d'une interface radio-fréquence dont le rôle est d'assurer la réception des signaux RF et de réagir à ces signaux pour se faire comprendre du lecteur et lui fournir une réponse RF. Il est ensuite constitué d'une partie logique responsable du traitement des signaux. Ce module est utile s'il est nécessaire d'intégrer des mécanismes d'authentification et de sécurisation de l'accès aux données. Le transpondeur intègre enfin une mémoire qui stocke les informations, sécurisées ou non, en son sein.

Chacun de ces modules interagit de la façon qui suit avec les autres :

Sur le schéma ci-dessus, on peut remarquer que la partie logique ("contrôle d'accès") ainsi que la mémoire ("EEPROM") sont alimentées par la partie RF. Cela est valable dans le cas de téléalimentation.

Il est à noter que les transpondeurs se différencient également par le type de mémoire utilisé. Comme le schéma l'indique, le type de mémoire le plus couramment utilisé est l'EEPROM, ou E2PROM, (Electrically Erasable Programmable Read Only Memory) qui a la particularité d'être effaçable et programmable. Une mémoire EEPROM permet jusqu'à 500.000 réécriture possibles. Le type de mémoire utilisé définit les modes de lecture et écriture possibles. Certains tags permettent de la lecture uniquement, ou bien une écriture unique (cas de tags initialement "vierges"). Encore une fois, le type de mémoire utilisé dépend de l'utilisation des transpondeurs. Dans le cas de simple vérifications d'accès, seule la lecture aura du sens pour les tags utilisés.