Architecture autonome

Principes

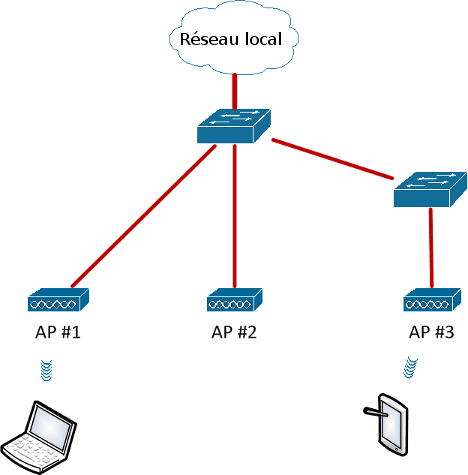

C'est l'architecture la plus classique qui soit, la plus largement déployée historiquement. Elle est calquée sur l'architecture des réseaux filaires, à savoir qu'un certain nombre de points d'accès sont disposés sur tout le site à couvrir, agissant de manière autonome pour fournir le service aux clients.

Ils sont reliés au réseau de l'entreprise par un commutateur, depuis lequel ils délivrent directement le trafic à destination des hôtes du réseau.

Des points d'accès de cette nature possèdent individuellement les caractéristiques suivantes :

- comportement totalement autonome, c'est à dire :

- assimilable à un commutateur (table ARP locale, connaissance des VLAN) ;

- gestion des radiofréquences ;

- gestion des associations 802.11 ;

- gestion de la sécurité (clés de chiffrements, authenticator 802.1x) ;

- version propre de la configuration réseau ;

- prise en charge d'un certain nombre de tâches en propre.

Un tel réseau peut-être schématisé comme suit :

Fig. 1 - Points d'accès dans une architecture autonome

Les points d'accès sont reliés aux commutateurs du réseau, à partir desquels ils délivrent le trafic au départ ou à destination des clients associés.

Limites de l'architecture autonome

Si au premier abord l'architecture autonome semble convenir, celle-ci se confronte assez vite à un problème de passage à l'échelle.

En effet, alors que le nombre de points d'accès augmente, la difficulté d'entretien du réseau est croissante :

- la gestion individuelle des points d'accès est fastidieuse. Si chaque point d'accès possède sa propre version de configuration, un changement global implique une répercussion sur tous les points d'accès, avec à chaque fois une modification à la clé. La présence de points d'accès de modèles hétérogènes induit encore plus de lourdeur dans la procédure quand les interfaces d'accès aux configurations ne sont pas identiques (HTTP/HTTPS, SSH, Telnet, tftp, sans compter la syntaxe particulière pour chaque constructeur) ;

- l'absence de coordination des politiques de radiofréquences est pénalisante pour la qualité du réseau. En 802.11, il est indispensable de définir un agencement des points d'accès tel que des voisins utilisent des fréquences qui ne se superposent pas. Si une telle tâche est simple pour un faible nombre de points d'accès, il n'en va pas de même pour des environnements complexes, avec un grand nombre de points d'accès répartis sur plusieurs étages (il faut alors penser en trois dimensions) ;

- l'opération d'implantation de nouveaux points d'accès peut se révéler lourde. Les réseaux proprement conçus mettent en oeuvre une séparation entre les flux issus des clients et ceux issus des points d'accès (isolation dans un VLAN d'administration). L'insertion d'un point d'accès à un emplacement du réseau impose la propagation à travers tout le réseau commuté des VLAN clients associés ainsi que du VLAN d'administration ;

- il n'y a pas de gestion intelligente de la mobilité des clients, que ce soit au niveau du handover ou du roaming ;

- il n'y a pas de vue globale du réseau pour l'administrateur. À moins de mettre en place un monitoring des équipements par une solution tierce (par exemple : Nagios), il est difficile d'envisager le réseau de manière globale (centralisation des remontées d'alertes, statistiques détaillées sur le trafic ou le taux d'utilisation, ...).

Ces limitations nous amènent à la présentation de le solution d'architecture centralisée, dans laquelle les problèmes évoqués ci-dessus trouvent une réponse.